Как залезть в телефон чужого человека

Как залезть в телефон чужого человека: эффективные и проверенные способы 2025 года

⏱ Проверено и обновлено: сентябрь 2025 года. Учитываем последние изменения Android. Статья написана экспертами Reptilicus и учитывает реальные кейсы пользователей.

Если вы хотите узнать, как получить доступ к телефону другого человека без его ведома, важно понимать современные методы, а также юридические и этические аспекты такого действия. В 2025 году безопасность мобильных устройств стала гораздо сильнее, но при этом существуют реально работающие способы контроля и мониторинга, о которых мы подробно расскажем ниже.

Важно помнить, что взлом телефона без согласия владельца в большинстве стран является незаконным и может привести к серьёзным последствиям. Мы рассматриваем данные способы исключительно в ознакомительных целях для легального контроля над собственными детьми, сотрудниками с их согласия или в рамках допустимых законом сценариев.

Основные способы получить доступ к телефону другого человека

- Установка специализированных шпионских приложений, таких как Reptilicus, позволяющих читать переписки, прослушивать звонки и записывать окружение;

- Использование программ для удалённого доступа (например, TeamViewer, AirDroid), позволяющих подключаться к устройству при наличии разрешения;

- Перехват данных через сетевые уязвимости — сложный и рискованный метод, требующий технических знаний;

- Использование облачных сервисов и резервных копий, если есть доступ к учётной записи Google или iCloud;

- Физический доступ к телефону с последующей установкой ПО или копированием данных.

1. Установка шпионских приложений — самый надёжный и универсальный метод

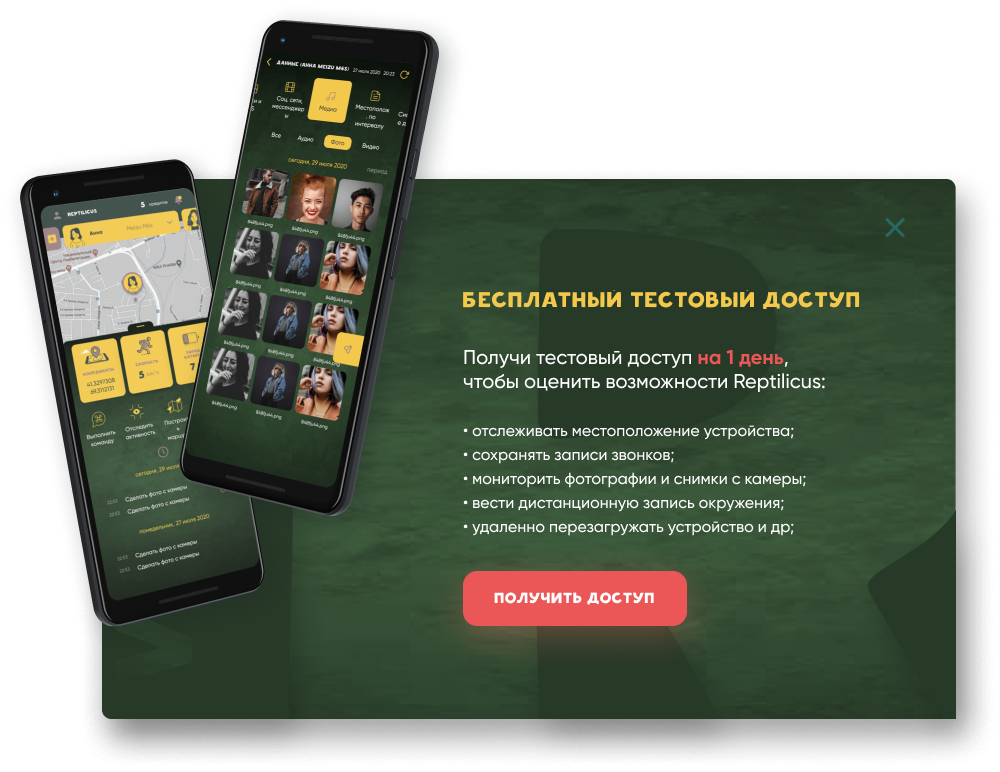

В 2025 году самым доступным и эффективным способом является установка специализированного приложения, которое работает скрытно и обеспечивает полный контроль над устройством:

- Чтение SMS, переписок в WhatsApp, Telegram, Viber, социальных сетях и мессенджерах;

- Просмотр фото и видео, сделанных и сохранённых на устройстве;

- Прослушивание и запись телефонных разговоров;

- Отслеживание геолокации в реальном времени и история перемещений;

- Запись окружающего звука через микрофон и удалённое управление камерой;

- Перехват нажатий клавиш (кейлоггер);

- Дистанционное управление приложением и настройками телефона.

Пример такого решения — Reptilicus, проверенное временем приложение с широким функционалом и поддержкой различных платформ. Установка занимает 10-15 минут, после чего доступ к данным открывается в удобном личном кабинете с любого устройства.

2. Использование удалённого доступа и программ для удалённого управления

Программы вроде TeamViewer, AnyDesk или AirDroid позволяют дистанционно управлять смартфоном при условии, что на устройстве установлен клиент и есть разрешение на подключение. Эти методы подходят для удалённого технического обслуживания или контроля в рабочих целях, но требуют согласия пользователя.

3. Перехват данных через облачные сервисы

Если у вас есть доступ к учётной записи Google или iCloud владельца телефона, можно получить доступ к резервным копиям сообщений, фотографий и других данных. Это требует знания логина и пароля или других способов аутентификации и строго регламентировано политиками конфиденциальности.

4. Физический доступ к устройству

При физическом доступе к телефону возможна установка шпионского ПО, копирование данных или подключение к компьютеру для извлечения информации. Такой метод требует осторожности, чтобы не вызвать подозрений.

Юридические аспекты и этика

Следует помнить, что слежка за телефоном без согласия его владельца является нарушением закона во многих странах и может привести к уголовной ответственности. Законное применение подобных технологий возможно только в определённых случаях:

- Родительский контроль за несовершеннолетними детьми;

- Контроль корпоративных устройств с согласия сотрудников;

- Использование с разрешения владельца устройства.

Перед установкой любого программного обеспечения ознакомьтесь с законодательством вашей страны и используйте подобные методы ответственно.

Советы по безопасности и приватности

- Используйте надёжные пароли и двухфакторную аутентификацию для учётных записей;

- Регулярно проверяйте устройство на наличие подозрительных приложений;

- Обновляйте систему и приложения для защиты от уязвимостей;

- Не устанавливайте ПО из непроверенных источников;

- Если вы используете контрольные приложения, сообщайте об этом владельцу устройства.

Часто задаваемые вопросы (FAQ)

- Можно ли взломать телефон удалённо без доступа к нему? – В большинстве случаев нет, для установки мониторингового ПО требуется физический доступ;

- Является ли слежка за телефоном без согласия законной? – Нет, во многих странах это нарушение закона;

- Можно ли использовать шпионские приложения для законного контроля? – Да, при согласии владельца или в рамках родительского контроля;

- Какие риски связаны с установкой подобных приложений? – Возможность обнаружения, нарушение приватности, юридическая ответственность;

- Как защитить свой телефон от несанкционированного доступа? – Используйте сложные пароли, обновляйте ПО и проверяйте устройство на шпионские программы.

Заключение

В 2025 году получить доступ к телефону другого человека возможно с помощью современных технологий, но важно помнить о юридических ограничениях и этических нормах. Используйте данные методы ответственно, соблюдая права и конфиденциальность окружающих.

На все ваши вопросы – ответят наши консультанты!

Свежие комментарии